Disponible paquete de núcleo de Linux 5.10.254 para ALDOS, corrigiendo CVE-2026-31431 (Copy Fail)

Autor: Joel Barrios

Thu, 30 Apr 2026 14:23:00

X.com Facebook Reddit LinkedIn Email

Se ha publicado la versión 5.10.254 del paquete del núcleo de Linux para ALDOS, la distribución basada en Fedora/RHEL. Esta actualización de seguridad corrige la vulnerabilidad CVE-2026-31431, conocida como Copy Fail, de severidad crítica. Se recomienda a todos los usuarios aplicar esta actualización de manera inmediata para proteger sus sistemas contra la escalada de privilegios locales.

⚠️ Detalle de la vulnerabilidad (CVE-2026-31431 – Copy Fail)

Copy Fail es un fallo de escalada de privilegios que permite a cualquier usuario local obtener acceso de administrador mediante un guion de instrucciones escrito en Python de tan solo 732 bytes. La vulnerabilidad reside en una falla lógica en el código criptográfico del núcleo de Linux, específicamente en la autenticación mediante AF_ALG y la llamada al sistema splice(). Esta combinación permite realizar una pequeña escritura en la caché de páginas, que a su vez puede utilizarse para manipular un binario setuid como /usr/bin/su.

El grave impacto de esta vulnerabilidad se extiende a entornos compartidos como Kubernetes, ejecutores de CI y entornos de prueba en la nube, donde posibilita la fuga de contenedores y el compromiso del inquilino hacia el sistema anfitrión.

La vulnerabilidad fue descubierta por el escáner de código Xint de Theori, recibió el identificador CVE-2026-31431, fue parcheada en el núcleo de Linux principal y divulgada públicamente el 29 de abril de 2026. La nota original puede consultarse en Copy Fail: 732 bytes para cambiar a root en todas las principales distribuciones Linux.

⚡ Actualización en ALDOS

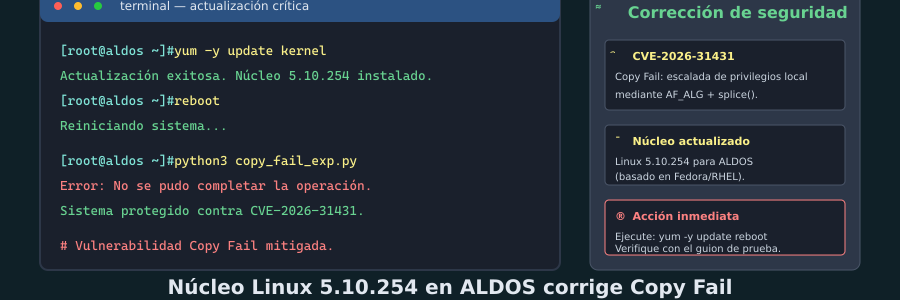

Para los usuarios de ALDOS, la corrección está disponible de inmediato a través de los repositorios oficiales. Para actualizar todos los paquetes del sistema, incluida la nueva versión del núcleo de Linux, ejecute el siguiente mandato en su terminal:

yum -y update && rebootTras la actualización y el reinicio, es recomendable verificar que la vulnerabilidad ha sido efectivamente corregida. Para ello, ejecute el guion de instrucciones en Python publicado en la nota original sobre Copy Fail. Si la corrección se ha aplicado correctamente, el guion debe fallar en su intento de escalada de privilegios, demostrando así que el sistema ya no es vulnerable.

[jbarrios@joel-rizen5 ~]$ python3.13 copy_fail_exp.py

Contraseña:

su: Fallo de autenticación

[jbarrios@joel-rizen5 ~]$ Al ejecutar nuevamente el guion de instrucciones demostrativo, éste debe solicitar la contraseña de root en lugar de cambiar directamente a root.

Nota importante: Los usuarios que hayan aplicado previamente alguna mitigación manual (como deshabilitar el módulo

algif_aead) pueden revertir dichos cambios tras instalar esta actualización, siempre que lo consideren oportuno.