Disponible paquete de núcleo de Linux 5.10.255 para ALDOS, corrigiendo CVE-2026-43284 y CVE-2026-43500 (Dirty Frag)

Autor: Joel Barrios

Sat, 09 May 2026 15:53:00

X.com Facebook Reddit LinkedIn Email

Se ha publicado la versión 5.10.255 del paquete del núcleo de Linux para ALDOS, la distribución basada en Fedora/RHEL. Esta actualización de seguridad corrige dos vulnerabilidades de severidad crítica, conocidas en conjunto como Dirty Frag, que afectan a los subsistemas de transformación de carga útil de seguridad encapsulada (ESP) y llamada a procedimiento remoto RXRPC. Se recomienda a todos los usuarios aplicar esta actualización de manera inmediata para proteger sus sistemas contra la escalada de privilegios locales.

⚠️ Detalle de las vulnerabilidades – Dirty Frag (CVE-2026-43284 y CVE-2026-43500)

Dirty Frag es el nombre con el que se ha bautizado a un conjunto de dos fallos de escalada de privilegios locales que permiten a un atacante sin privilegios elevar sus capacidades hasta obtener control total del sistema. Ambos errores residen en la manera en que el núcleo de Linux maneja ciertos tipos de paquetes de red fragmentados o datos enviados a través de conexiones de red especializadas.

CVE-2026-43284: Escalada por manipulación de fragmentos ESP en datagramas UDP

Este fallo afecta al procesamiento del protocolo ESP (Encapsulating Security Payload), el componente que proporciona confidencialidad, integridad y autenticidad a los paquetes en túneles VPN IPsec. Cuando una aplicación envía datos mediante el uso de la bandera MSG_SPLICE_PAGES (una técnica de transferencia directa de datos entre tuberías y zócalos de red), el núcleo deja de marcar adecuadamente las páginas de memoria compartidas. Posteriormente, al recibir un paquete ESP que viaja dentro de un datagrama UDP, el subsistema de descifrado asume erróneamente que puede modificar los datos directamente en el lugar donde se encuentran (descifrado in situ) sin realizar antes una copia privada. Si esas páginas fragmentadas son compartidas con otros procesos o con el propio núcleo, el atacante puede provocar que el descifrado sobrescriba zonas de memoria ajenas a las que le pertenecen, logrando así corromper estructuras críticas del sistema y, finalmente, ejecutar código arbitrario con privilegios de superusuario.

Analogía sencilla: Imagine que varias personas comparten el mismo borrador de un documento en una pizarra comunitaria. Alguien (el atacante) logra engañar al sistema para que «descifre» un mensaje secreto escribiendo directamente sobre la pizarra, sin hacer una copia previa. El contenido original de otros usuarios (o del propio sistema) queda así modificado sin control, lo que puede permitir al atacante modificar instrucciones o credenciales a su favor.

CVE-2026-43500: Escalada por desbordamiento de contador en RXRPC

La segunda vulnerabilidad se encuentra en el subsistema RXRPC (llamada a procedimiento remoto de Richard Stevens), un protocolo de comunicación utilizado internamente por el núcleo para ciertos servicios de red, como el sistema de archivos compartido AFS (Andrew File System). El fallo consiste en un desbordamiento de un contador de referencias cuando se maneja un tipo específico de mensaje de llamada a procedimiento remoto. Un atacante local puede enviar mensajes RXRPC especialmente construidos para incrementar artificialmente ese contador hasta que se desborde, lo que provoca que el núcleo libere una región de memoria que todavía está en uso (use-after-free). Esta corrupción de memoria permite al atacante redirigir el flujo de ejecución del núcleo y ejecutar su propio código malicioso con privilegios máximos.

Analogía sencilla: Suponga un sistema de préstamo de libros donde cada libro tiene un contador de personas que lo están leyendo. Si un atacante encuentra la manera de incrementar ese contador una y otra vez hasta que el número da la vuelta (desborda) y se convierte en cero, el sistema podría retirar el libro creyendo que nadie más lo usa, cuando en realidad alguien sigue leyéndolo. Ese momento de confusión permite al atacante tomar el libro y escribir en éste lo que desee sin que nadie lo note.

Impacto conjunto: Ambas vulnerabilidades pueden ser encadenadas por un atacante local sin necesidad de privilegios especiales. La combinación de ambas eleva la gravedad general del problema, pues el atacante dispone de dos vías independientes para comprometer el sistema. La única mitigación común a ambas consiste en disponer de un núcleo actualizado que incluya los parches correspondientes.

⚡ Actualización en ALDOS

Para los usuarios de ALDOS, la corrección está disponible de inmediato a través de los repositorios oficiales. Los paquetes consisten en el núcleo Linux 5.10.255, que incluye los parches upstream que resuelven ambos fallos.

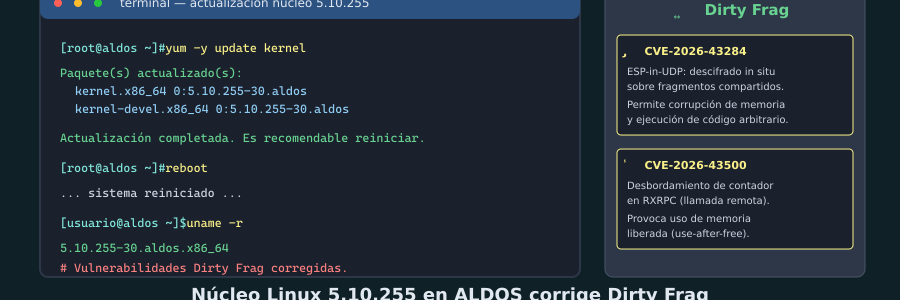

Para actualizar todos los paquetes del sistema, incluida la nueva versión del núcleo de Linux, ejecute el siguiente mandato en su terminal:

yum -y update && rebootTras la actualización y el reinicio, es recomendable verificar que las vulnerabilidades han sido efectivamente corregidas. A diferencia de Copy Fail, esta vez es inexistente guion de instrucciones público sencillo para probar estas vulnerabilidades, por lo que la verificación se basa exclusivamente en comprobar la versión del núcleo instalado:

uname -rLa salida debe mostrar 5.10.255-30.aldos.x86_64.

Nota importante: Los usuarios que hayan aplicado previamente mitigaciones manuales específicas para estos CVEs (por ejemplo, restricciones mediante

seccompo desactivación de los subsistemas afectados) pueden revertir dichos cambios tras instalar esta actualización, siempre que lo consideren oportuno. En sistemas ALDOS sin modificaciones previas, ninguna acción adicional es necesaria.

📚 Bibliografía

- Nota anterior: Disponible paquete de núcleo de Linux 5.10.254 para ALDOS, corrigiendo CVE-2026-31431 (Copy Fail)

- CVE-2026-43284 en NVD (National Vulnerability Database)

- CVE-2026-43500 en NVD (National Vulnerability Database)

- Artículo técnico de Sysdig: Dirty Frag - CVE-2026-43284 y CVE-2026-43500

- Registro de cambios del núcleo Linux 5.10.255 (kernel.org)

- Confirmación del parche ESP en el núcleo principal (commit f4c50a4034e6)

- Debate en la lista de correo de seguridad del núcleo sobre Dirty Frag